| Koreus | Google a réussi à créer deux documents PDF avec des hash SHA-1 identiques |

5 #1 |

|---|---|---|

|

Webhamster

Inscrit: 03/07/2002 23:58

Post(s): 75623

Karma: 37208 |

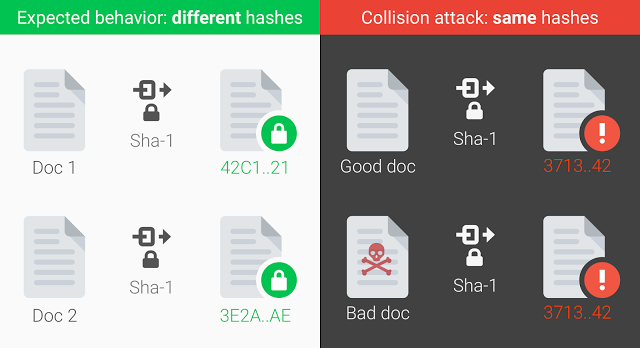

Normalement, l'algorithme SHA-1 permet d'avoir un hash unique pour chaque document / image /text /etc...

L'exploit ici a été de pouvoir créer deux fichiers PDF avec un contenu différent mais un hash identique ! On appelle cela un hash collision. C'est pourquoi Google recommande d'utiliser SHA-256 qui offre plus de combinaisons.  Lire l'article | Les PDF avec les explications

Contribution le : 23/02/2017 15:26

|

|

|

_________________

|

||

Signaler Signaler |

||

| mahnmut | 7 #2 |

|

|---|---|---|

|

Je suis accro

Inscrit: 08/05/2014 11:48

Post(s): 1938

Karma: 586 |

Contribution le : 23/02/2017 17:26

|

|

Signaler Signaler |

||

| Wiliwilliam | 1 #3 |

|

|---|---|---|

|

La loi c'est moi

Inscrit: 07/04/2012 19:19

Post(s): 38621

Karma: 19319 |

Contribution le : 23/02/2017 17:31

|

|

Signaler Signaler |

||

| mahnmut | 1 #4 |

|

|---|---|---|

|

Je suis accro

Inscrit: 08/05/2014 11:48

Post(s): 1938

Karma: 586 |

@Wiliwilliam Toujours une question de temps toutes façon. Tant qu'on as assez d'algo en avance ça va.

Contribution le : 23/02/2017 17:35

|

|

Signaler Signaler |

||

| Invité | 0 #5 |

|

|---|---|---|

|

FantômeInvité

|

Contribution le : 23/02/2017 17:40

|

|

Signaler Signaler |

||

| Arsenick | 0 #6 |

|

|---|---|---|

|

J'aime glander ici

Inscrit: 13/12/2006 00:12

Post(s): 6541

Karma: 1077 |

@Koreus Ouais enfin faut relativiser: 9,223,372,036,854,775,808 de possibilité forcément avec le temps des doubles vont sortir mais de la à remettre en cause tout le système y a une gouffre.

Oui les grosses structures sensible doivent changer de cryptage et faire attention mais pour un particulier?

Contribution le : 24/02/2017 14:00

|

|

Signaler Signaler |

||

| -Flo- | 0 #7 |

|

|---|---|---|

|

Je poste trop

Inscrit: 08/01/2005 13:41

Post(s): 15191

Karma: 12562 |

Citation :

Bah... si, complètement ! Ce n'est pas une collision aléatoire survenue par hasard. C'est une collision créée volontairement pour un hash donné, produite à partir d'un document vraisemblable et au contenu similaire au document ayant généré le hash source, et selon un procédé répétable à l'envie. Ce qui signifie que le sha-1 ne peut absolument plus être utilisé pour contrôler l'intégrité des fichiers. Et ce qui remet donc de fait complètement en cause ce système lorsqu'il est utilisé dans ce but.

Contribution le : 25/02/2017 03:10

|

|

|

_________________

|

||

Signaler Signaler |

||

| Karalol | 0 #8 |

|

|---|---|---|

|

Je masterise !

Inscrit: 29/02/2016 13:34

Post(s): 2765

Karma: 4755 |

Citation :

Ouais enfin t'exagères un peu là, il a fallu 10.000 ans CPU.

Contribution le : 25/02/2017 04:29

|

|

Signaler Signaler |

||

| Arsenick | 0 #9 |

|

|---|---|---|

|

J'aime glander ici

Inscrit: 13/12/2006 00:12

Post(s): 6541

Karma: 1077 |

@-Flo- Lis le reste du commentaire: au vu de l'investissement nécessaire à générer une clé identique, c'est pas rentable pour un document d'un péquenaud lambda.

Alors oui les société de cloud, état, etc doivent absolument changer mais c'est encore valable pour des gens comme toi et moi dont les documents sont inintéressant pour des hackers de ce niveau.

Contribution le : 25/02/2017 12:08

|

|

Signaler Signaler |

||

| Adr1enb | 1 #10 |

|

|---|---|---|

|

La loi c'est moi

Inscrit: 19/04/2008 16:29

Post(s): 8776

Karma: 2423 |

Ca fait quelques temps déjà que les sociétés qui manipulent des données sensibles et qui ont besoin d'un haut niveau de sécurité se prennent des warnings dans les scans si du SHA-1 est trouvé (certificats SSL par ex)

Contribution le : 25/02/2017 12:46

|

|

Signaler Signaler |

||